Join dei client a UNIMOREAD

UNIMOREAD è un dominio Active Directory. Il nome Kerberos è UNIMORE.IT.

Pre-requisiti: installazione degli strumenti per gestire gli account macchina e le GPO

Per poter fare il join di un client al dominio UNIMOREAD è necessario disporre di un client Windows, già joinato al dominio, con installati gli strumenti di Amministrazione di Windows necessari per gestire gli account macchina ed eventualmente i Group Policy Object (GPO).

Inoltre, il client che si intende joinare al dominio, deve essere già collegato alla rete cablata della tua struttura. Non è possibile joinare un client attraverso la rete wifi UNIMORE/EDUROAM.

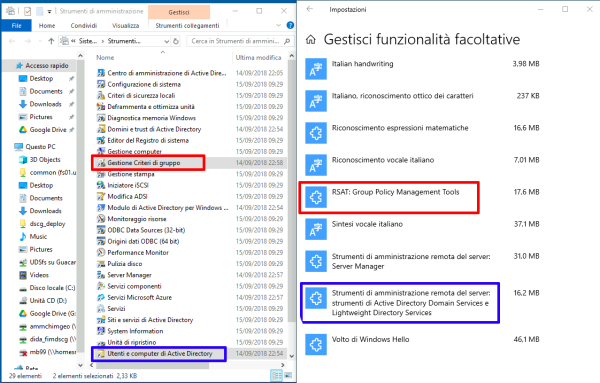

Per installare questi tools di amministrazione, vai su Impostazioni di Windows > App > App e funzionalità e clicca su Gestisci funzionalità facoltative. Pio clicca sul tasto + Aggiungi una funzionalità e installa i seguenti componenti:

- Strumenti di amministrazione remota del server: strumenti di Active Directory Domain Services e Lightweight Directory Services. Questi strumenti sono necessari per poter gestire gli account macchina e joinare una macchina windows al dominio.

- RSAT: Group Policy Management Tool. Questo componente non è necessario per joinare un client al dominio ma è consigliato poiché indispensabile per utilizzare le GPO. Con questo strumento ad esempio è possibile Installare GLPI Agent su tutti i PC usando una GPO sul dominio.

Creare l'account macchina

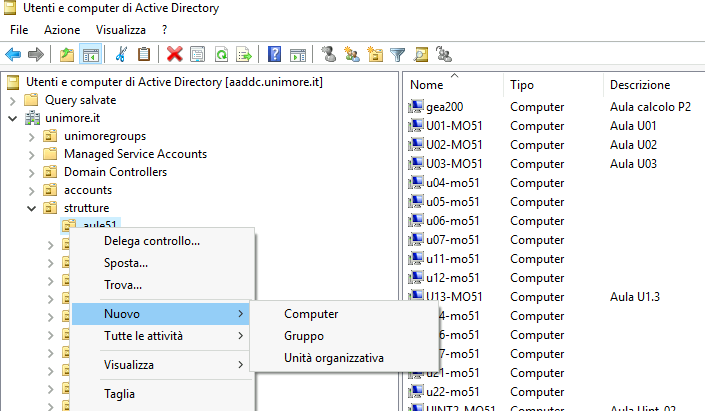

Utilizza lo strumento Utenti e Computer di Active Directory e naviga nell'albero che contiene le diverse Organizational Units (OU).

Entra dentro unimore.it > strutture. CLicca con il tasto destro del mouse sulla OU corrispondente alla tua struttura e scegli Nuovo > Computer.

Nel campo Nome computer scrivi il nome del computer, che deve corrispondere a quello del client da joinare al dominio, e premi il tasto OK senza modificare le altre opzioni.

All'interno della tua OU troverai l'account macchina. Se vuoi, cliccando con il tasto destro del mouse sulla macchina e segliendo Proprietà puoi aggiungere una descrizione utile per identificare facilmente i propri account macchina.

Come fare il join di un client Windows 10 e Windows 11

Per joinare il client già connesso alla rete cablata segui le istruzioni seguenti.

Se sei su Windows 10, vai su Pannello di controllo\Sistema e sicurezza\Sistemaclicca su Impostazioni di sicurezza avanzate.

Se sei su Windows 11 clicca con il tasto destro del mouse su Questo pc (nel file manager) e scegli Proprietà. Poi clicca sul link Dominio o gruppo di lavoro.

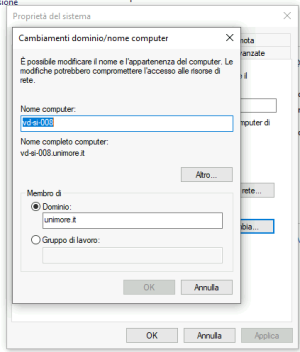

Apri la scheda Nome computer e clicca sul pulsante Cambia.

Il campo Nome computer deve corrispondere al nome indicato nell'account macchina.

In basso, nel box Membro di scegli Dominio e digita unimore.it.

Ti verranno richieste le credenziali di amministratore del dominio. Dopo pochi secondi, una finestra ti informerà se il join del client al dominio UNIMOREAD è avvenuto correttamente.

Al riavvio della macchina gli utenti dovrebbero essere in grado di accedere a quella macchina con le credenziali UNIMORE.

Studenti e nuovi utenti

Su UNIMOREAD sono presenti tutti i dipendenti, gli esterni e gli studenti che non hanno conseguito il titolo. Tuttavia la password viene trasmessa ad UNIMOREAD solo al cambio password (non alla creazione utente). Quindi è necessario che studenti, esterni e nuovi dipendenti facciano il cambio password prima del login.

Visibilità dell'albero ou=people

Siccome contiene le generalità degli studenti, è impedita la navigazione dell'albero ou=people a tutti salvo gli amministratori.

Group policies

Ciascun amministratore può applicare group policies nelle proprie ou (o collegare policies già create alla propria ou). Se su una certa ou ci sono più amministratori è possibile che la policy creata da uno non sia modificabile da un altro.

Due concetti importanti sono:

- Security Group Filters (per limitare l'impatto di una policy su un sottoinsieme di VM, ad esempio)

- Loopback Processing (per applicare delle policy sugli utenti in una unità organizzativa che contiene solo oggetti computer)